Security Weekly 17-22/11/24: minacce zero-day, ransomware e truffe globali

Scopriamo insieme l'aggiornamento settimanale sulle notizie di cybersecurity

Buon sabato e ben ritrovato caro cyber User.

Questa settimana mettiamo in evidenza un mix di minacce zero-day, nuove varianti di ransomware e operazioni globali di truffa che sfruttano vulnerabilità tecnologiche e psicologiche.

DeepData sfrutta una vulnerabilità zero-day in FortiClient

Volexity ha scoperto che il framework DeepData, attribuito al gruppo cinese BrazenBamboo, sta sfruttando una vulnerabilità zero-day non ancora corretta nel client VPN di Fortinet per Windows. La falla consente agli attaccanti di estrarre credenziali direttamente dalla memoria del processo del client VPN.

Il malware utilizza una libreria denominata msenvico.dll per accedere ai dati sensibili, dimostrando un livello di sofisticazione avanzato. Nonostante la segnalazione della vulnerabilità a luglio 2024, Fortinet non ha ancora rilasciato una patch. Questo rappresenta una seria minaccia per le organizzazioni che utilizzano FortiClient.

Ondata di ransomware: Akira e SafePay in azione

Il gruppo Akira ha pubblicato i dati di 32 nuove vittime sul suo sito di leak in un solo giorno, confermando la sua pericolosità crescente. Attivo dal marzo 2023, il gruppo afferma di aver compromesso oltre 350 organizzazioni, concentrandosi principalmente sugli Stati Uniti.

Nel frattempo, il nuovo gruppo ransomware SafePay ha rivendicato 22 attacchi fino al 14 novembre. Basato sul codice trapelato di LockBit, SafePay utilizza credenziali valide per accedere ai sistemi delle vittime, evitando metodi tradizionali come RDP o la creazione di account malevoli. Questo approccio discreto rende il gruppo una minaccia emergente da monitorare.

LIMINAL PANDA: Cyber-spionaggio e iniziativa Belt and Road

CrowdStrike ha pubblicato un rapporto su LIMINAL PANDA, un gruppo cinese che prende di mira le compagnie di telecomunicazioni nei paesi legati all’iniziativa Belt and Road. L’obiettivo è la raccolta di dati di rete e informazioni sui clienti, nonché il compromesso di altre aziende telecom per sfruttare le loro connessioni interoperative.

Le operazioni di LIMINAL PANDA si concentrano principalmente in Asia meridionale e Africa, ma potrebbero estendersi a seconda delle necessità di raccolta di dati. Questo evidenzia la continua espansione delle operazioni di spionaggio cibernetico legate alla Cina.

Violazione della piattaforma Finastra

Il gigante della tecnologia finanziaria Finastra sta indagando su una grande violazione dei dati avvenuta sulla sua piattaforma di trasferimento file. Secondo l’azienda, le credenziali compromesse hanno permesso agli attaccanti di rubare informazioni ora in vendita sul dark web. Sebbene non ci siano impatti diretti sui sistemi dei clienti, Finastra ha adottato una piattaforma alternativa per garantire la continuità delle operazioni.

Smantellato il gruppo Scattered Spider

Il Dipartimento di Giustizia degli Stati Uniti ha incriminato cinque presunti membri del gruppo Scattered Spider, accusati di phishing e furto di criptovalute per milioni di dollari. Il gruppo inviava massicci SMS di phishing per rubare credenziali e accedere a sistemi aziendali, sottraendo informazioni sensibili e fondi virtuali. Tra i membri incriminati, quattro sono cittadini statunitensi e uno britannico.

Meta elimina due milioni di account legati a truffe “pig-butchering”

Meta ha rimosso oltre due milioni di account utilizzati per truffe di tipo “pig-butchering”, che coinvolgono relazioni di lunga durata con le vittime per convincerle a investire in schemi fraudolenti, spesso legati alle criptovalute. Queste operazioni sono condotte principalmente da gruppi criminali in Asia, che sfruttano lavoratori forzati costretti a operare come truffatori online.

Le vittime vengono spesso adescate tramite app di incontri o social media, mentre i truffatori lavorano sotto minaccia fisica. Questo fenomeno evidenzia un grave problema di sfruttamento umano e sicurezza digitale.

😋 FunFact

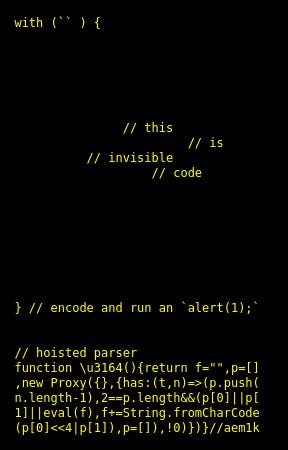

Il fatto divertente di oggi combina cybersecurity con JavaScript e la sua implementazione nel Web. Un modo per scrivere del codice invisibile, ma che verrà eseguito come un payload ai danni del visitatore.

Un progetto interessante, si chiama INVISIBLE.JS e cerca di far capire quanti potenziali rischi si possono insidiare anche in codici che non vediamo, perché codificati in determinati modi. L’autore (Martin Kleppe) ne descrive dettagliatamente il funzionamento anche su X.

Le minacce di questa settimana spaziano dalla sofisticazione tecnica del malware a vulnerabilità critiche non ancora risolte, fino a truffe che sfruttano l’ingegneria sociale. È cruciale che organizzazioni e utenti restino vigili, adottino patch di sicurezza tempestive e si proteggano da schemi fraudolenti in continua evoluzione.

Anche quest'oggi abbiamo concluso, ti ringrazio per il tempo e l'attenzione che mi hai dedicato, augurandoti buon fine settimana, ti rimando al mio blog e alla prossima settimana per un nuovo appuntamento con NINAsec.